Guía Definitiva para Almacenar tus Activos Digitales de Forma Segura Estrategias, Herramientas y Buenas Prácticas

En la era de la digitalización, el valor intangible cobra cada vez más importancia. Desde criptomonedas y NFTs hasta contratos inteligentes, archivos digitales, documentos confidenciales y activos empresariales virtuales, la gestión segura de estos recursos se ha vuelto una prioridad crítica. Según un informe de Statista, se estima que el valor global de los criptoactivos superó los 2.3 billones de dólares en 2024, con proyecciones en aumento. Esto, sumado al crecimiento de la economía digital, ha colocado la seguridad de los activos digitales en el centro de la conversación.

Sin embargo, a pesar del creciente interés, muchos usuarios y empresas siguen expuestos a amenazas como ciberataques, errores humanos, estafas de ingeniería social y fallas técnicas. Esta guía tiene como propósito proporcionar un marco robusto y actualizado para almacenar activos digitales de forma segura, cubriendo desde fundamentos técnicos hasta soluciones avanzadas y prácticas recomendadas.

¿Qué son los activos digitales?

Los activos digitales son bienes intangibles almacenados en formato digital que poseen un valor intrínseco o de mercado. Se clasifican en:

- Criptoactivos: Bitcoin, Ethereum, USDT, altcoins, tokens.

- Activos digitales no financieros: Documentos electrónicos, certificados digitales, licencias de software, contraseñas, claves privadas.

- Activos tokenizados: Bienes físicos representados digitalmente mediante blockchain (por ejemplo, bienes raíces tokenizados).

- Identidades digitales: Perfiles verificados, credenciales digitales, llaves de autenticación.

Cada tipo de activo requiere mecanismos de seguridad distintos, aunque todos comparten una necesidad común: custodia segura y resiliente.

Principales riesgos en el almacenamiento digital

Ciberataques

Los ataques de malware, ransomware y phishing están en constante evolución. Según Chainalysis, en 2023 los hackers robaron más de $3.8 mil millones en criptomonedas, muchos de los cuales fueron el resultado de compromisos en las wallets digitales y errores de custodia.

Pérdida de acceso

Aproximadamente el 20% del suministro de Bitcoin está perdido para siempre, según Glassnode, debido a usuarios que extraviaron sus claves privadas.

Ingeniería social

Ataques dirigidos que manipulan psicológicamente al usuario para revelar contraseñas, claves privadas o aprobar transacciones maliciosas.

Riesgos de centralización

Almacenar activos en exchanges centralizados o servicios custodios implica confiar en terceros. Esto genera un punto único de falla.

Principios clave de seguridad

Para un almacenamiento digital efectivo, se deben aplicar tres principios fundamentales:

- Confidencialidad: solo los usuarios autorizados deben tener acceso.

- Integridad: los activos no deben alterarse sin autorización.

- Disponibilidad: los datos deben estar accesibles cuando sea necesario, pero no expuestos innecesariamente.

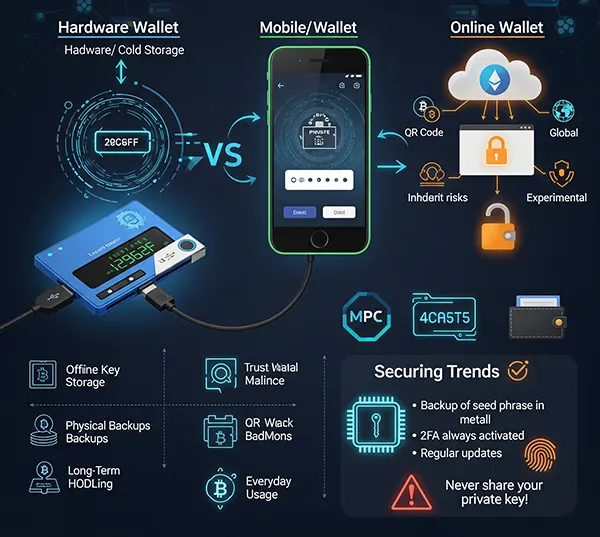

Métodos de almacenamiento

Hot Wallets

Almacenamiento conectado a internet.

- Ventajas: acceso rápido, ideal para trading frecuente.

- Desventajas: mayor exposición a ataques.

- Ejemplos: MetaMask, Trust Wallet, Phantom.

Recomendación: Solo almacenar montos limitados.

Cold Wallets

Dispositivos físicos o medios desconectados de internet.

- Ventajas: alto nivel de seguridad.

- Desventajas: menos accesibilidad, requiere gestión manual.

- Ejemplos: Ledger Nano X, Trezor, Paper Wallets.

Nota técnica: Las cold wallets protegen las claves privadas almacenándolas en hardware resistente a manipulaciones.

Custodia de terceros (Custodial Wallets)

El proveedor almacena las claves privadas del usuario.

- Ventajas: simplicidad para usuarios novatos.

- Desventajas: dependencia total del proveedor. Riesgo de congelamiento, hackeo o quiebra.

- Ejemplo: exchanges como Binance, Kraken, o plataformas como Coinbase Custody.

Custodia no custodial (Non-Custodial Wallets)

El usuario es el único responsable de sus claves.

- Ventajas: control total.

- Desventajas: alto riesgo si se pierden las claves o frases semilla.

Recomendaciones prácticas

Frase semilla: no digitalices

Anótala en papel y guárdala en un lugar seguro (mejor aún, en una caja fuerte). Evita almacenarla en la nube, fotos o capturas de pantalla.

Copias de seguridad

Haz múltiples copias en lugares separados geográficamente. Utiliza bóvedas físicas o servicios cifrados con acceso de múltiples factores.

Habilita 2FA

Autenticación de dos factores con apps como Authy o Google Authenticator, evitando el 2FA vía SMS.

Firma multifirma (Multisig)

Requiere múltiples aprobaciones para realizar una transacción. Ideal para empresas o fondos conjuntos.

Usa software de código abierto

Wallets verificables por la comunidad, como Electrum o Wasabi, garantizan mayor transparencia en su funcionamiento.

Actualiza firmware y software

Las wallets de hardware deben mantenerse actualizadas para incorporar parches de seguridad.

Estrategias de custodia avanzadas

Shamir’s Secret Sharing (SSS)

Permite dividir una clave privada en varias partes, de las cuales solo un subconjunto mínimo es necesario para reconstruirla. Técnica ideal para distribución entre socios o familiares de confianza.

Custodia con bóvedas criptográficas

Empresas como Casa o Unchained ofrecen soluciones con gestión de múltiples llaves y recuperación controlada.

Soluciones de backup cifradas

Uso de dispositivos como Cryptosteel o tarjetas de metal resistentes al fuego para almacenar frases semilla.

Seguridad empresarial y forense

Segmentación de roles

Diferenciar accesos entre administradores, operadores y auditores.

Auditoría periódica

Auditorías internas de claves, logs y wallets para validar integridad.

Integración con HSM

Hardware Security Modules permiten la custodia segura de claves en entornos empresariales con cumplimiento normativo (por ejemplo, PCI-DSS).

Respuesta ante incidentes

Disponer de protocolos para restaurar el acceso o invalidar llaves comprometidas.

Legislación y normativas relevantes

- MiCA (UE): regula la custodia y emisión de criptoactivos en Europa.

- FinCEN (EE.UU.): exige reportes y monitoreo de ciertas operaciones.

- ISO/IEC 27001: estándar internacional de gestión de seguridad de la información, recomendado para empresas que custodien activos digitales.

La seguridad en el almacenamiento de activos digitales no es un lujo, sino una necesidad estratégica. En un entorno donde los errores pueden ser irreversibles, adoptar prácticas robustas y proactivas garantiza no solo la integridad de los fondos, sino también la tranquilidad de quien los posee. Ya sea un usuario individual, un trader profesional o una empresa con infraestructura blockchain, los principios aquí expuestos constituyen la base de una custodia moderna, resiliente y orientada al futuro.

Invertir en seguridad hoy es proteger tu patrimonio mañana.

- Diseño web con IA Agiliza la creación y el contenido de tu sitio web

- Link Building Interno Estrategias para Fortalecer la Autoridad de tu Web en WordPress

- Guía Definitiva para Principiantes Configuración Segura de Wallets Populares Trust Wallet, MetaMask y Ledger

- WordPress para tu Negocio Más Allá de un Blog, una Solución Integral y Potente

- Seguridad de tus claves privadas El secreto para proteger tu patrimonio cripto